W obronie Microsoftu

24 października 2006, 10:44Podczas gdy najwięksi gracze na rynku bezpieczeństwa IT – Symantec i McAfee – krytykują Microsoft za zabezpieczenia zastosowane w jądrze 64-bitowej wersji Windows Vista, mniejsze firmy stają po stronie giganta z Redmond.

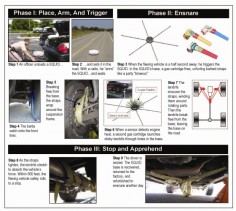

Kałamarnica zatrzyma samochód

19 stycznia 2009, 10:28Specjaliści z amerykańskiego Departamentu Bezpieczeństwa Wewnętrznego opracowali interesujące urządzenie do bezpiecznego zatrzymywania pędzących pojazdów. Safe Quick Undercarriage Immobilization Device czyli SQUID (ang. kałamarnica) zostało zainspirowane wyglądem mieszkańca morskich głębin.

Chcą ekranu wyboru antywirusa

9 listopada 2010, 16:42Panda Labs to kolejna firma, której nie podoba się dołączenie przez Microsoft darmowego oprogramowania antywirusowego do Windows Update. Firma zaproponowała, by koncern stworzył ekran wyboru oprogramowania antywirusowego, podobny do tego, jaki istnieje w odniesieniu do przeglądarek.

Całe kraje na podsłuchu

19 marca 2014, 10:29NSA stworzyła system, który pozwala jej na przechwycenie treści wszystkich rozmów telefonicznych odbywających się na terenie wybranego kraju. Rozmowy takie mogą być przechowywane przez miesiąc. Odtworzenie i analiza rozmów nie wymaga wcześniejszego zidentyfikowania rozmówców

Wyjątkowy BadBlock

6 czerwca 2016, 10:32Eksperci z firmy Sensor Tech ostrzegają przed pojawieniem się nowego ransomware, które nie tylko szyfruje pliki wideo, obrazy i dokumenty, ale również pliki systemowe, przez co w ogóle nie można uruchomić Windows.

Ponad miliard USD na badania nad sztuczną inteligencją i informatyką kwantową

28 sierpnia 2020, 08:31Biały Dom ogłosił, że budżet federalny wraz z prywatnymi partnerami przeznaczy w ciągu najbliższych 5 lat ponad miliard dolarów na stworzenie i sfinansowanie 12 centrów badawczych zajmujących się sztuczną inteligencją i naukami informatycznymi. Celem inicjatywy jest utrzymanie pozycji USA jako światowego lidera w dziedzinie SI i technologii kwantowych.

Zginęły komputery z nuklearnymi tajemnicami

2 kwietnia 2007, 18:57Podczas przeprowadzonego przez Departament Energii audytu okazało się, że z Narodowej Agencji Bezpieczeństwa Nuklearnego (NNSA – National Nuclear Security Administration) zginęło 20 komputerów. NNSA jest odpowiedzialna za bezpieczeństwo informacji dotyczących broni atomowej.

Vista bezpieczniejsza od XP

3 listopada 2009, 13:30Opublikowany przez Microsoft raport wskazuje, że Windows Vista jest znacznie bardziej bezpieczna niż Windows XP. Z zebranych przez koncern statystyk wynika, że odsetek infekcji Visty z SP1 był aż o 61,9% niższy niż XP z SP3.

Atak na amerykańskie satelity

28 października 2011, 13:20Chińscy hakerzy, prawdopodobnie zatrudnieni przez armię ChRL czterokrotnie włamali się do dwóch amerykańskich satelitów. Ataki miały miejsce w latach 2007-2008 i wykorzystano podczas nich norweską stację naziemną.

Sieć Tor wcale nie taka bezpieczna

14 listopada 2014, 07:30Sieć Tor nie jest tak bezpieczna, jak miała być. Europejskie i amerykańskie organa ścigania przeprowadziły akcję „Onyomous”, w ramach której przejęły kontrolę nad 27 węzłami sieci Tor i zlikwidowały ponad 400 serwisów. Śledczy nie ujawnili, w jaki sposób ustalili lokalizację wspomnianych węzłów. Architektura sieci Tor powinna uniemożliwiać takie działania.